In einer Welt zunehmender Cyberangriffe ist der Einsatz sicherer Tools für Kommunikation und Zusammenarbeit heute unverzichtbar. Doch die Wahl der falschen Plattform kann schnell zum Risiko für vertrauliche Daten werden – insbesondere in Branchen mit hohen Sicherheits- und Compliance-Anforderungen.

Um IT-Entscheidern bei der Auswahl einer geeigneten Lösung zu helfen, haben wir die **fünf wichtigsten Fragen** zusammengestellt, die Sie unbedingt stellen sollten, bevor Sie sich für eine Plattform zur sicheren Zusammenarbeit entscheiden.

1. Bietet die Plattform echte Ende-zu-Ende-Verschlüsselung (E2EE)?

Echte Sicherheit beginnt mit starker Verschlüsselung – und zwar standardmäßig. Ende-zu-Ende-Verschlüsselung (E2EE) stellt sicher, dass **nur autorisierte Nutzer** Zugriff auf Nachrichten, Dateien und Konversationen haben. Anders als gewöhnliche Verschlüsselung, bei der Daten unterwegs oder im Ruhezustand geschützt werden, schützt E2EE den kompletten Übertragungsweg vom Sender bis zum Empfänger.

Ein großes Sicherheitsrisiko besteht, wenn E2EE optional ist: Denn in der Praxis bleiben viele Nutzer dann im unsicheren Modus, bewusst oder unbewusst. Achten Sie auf Plattformen mit **Always-on-E2EE** sowie der Implementierung moderner Sicherheitsstandards wie Messaging Layer Security (MLS) und einer **Zero-Trust-Architektur**, die Zugriff strikt verifiziert – unabhängig vom Standort oder Netzwerk.

2. Wie wird Compliance und Datensouveränität sichergestellt?

Unternehmen in der EU und weltweit müssen zahlreiche gesetzliche Anforderungen erfüllen. Eine sichere Plattform für Zusammenarbeit sollte die Einhaltung von GDPR, DORA, NIS2 oder ISO 27001 gewährleisten.

Besonders bei Lösungen aus den USA stehen Compliance und Datensouveränität zur Debatte: Der Zugriff von US-Behörden auf Cloud-Dienste ist mit EU-Datenschutzvorgaben nur schwer vereinbar. Achten Sie daher darauf, dass die Plattform:

- **regionale Datenhaltung** (z. B. in der EU) unterstützt,

- **Self-Hosting oder Private Cloud** erlaubt,

- und die volle Kontrolle über alle gespeicherten Daten bietet.

Für Organisationen der öffentlichen Hand, kritische Infrastrukturen oder stark regulierte Industrien ist das ein Muss.

3. Wie funktioniert die Identitätsprüfung nach dem Login?

Selbst bei modernen Anmeldeschutzmaßnahmen sind Angreifer oft in der Lage, Zugangsdaten zu stehlen oder Multi-Faktor-Authentifizierung (MFA) zu umgehen. Deshalb reicht es nicht aus, die Identität nur beim Login zu prüfen.

Fragen Sie sich:

- Nutzen Sie eine Plattform, die nach dem Login laufend Identitäten und Geräte verifiziert?

- Erfolgen diese Sicherheitsprüfungen automatisiert durch zertifikatsbasierte Systeme?

Nur so lässt sich sichergestellen, dass kein unbefugter Zugriff während einer aktiven Session möglich ist.

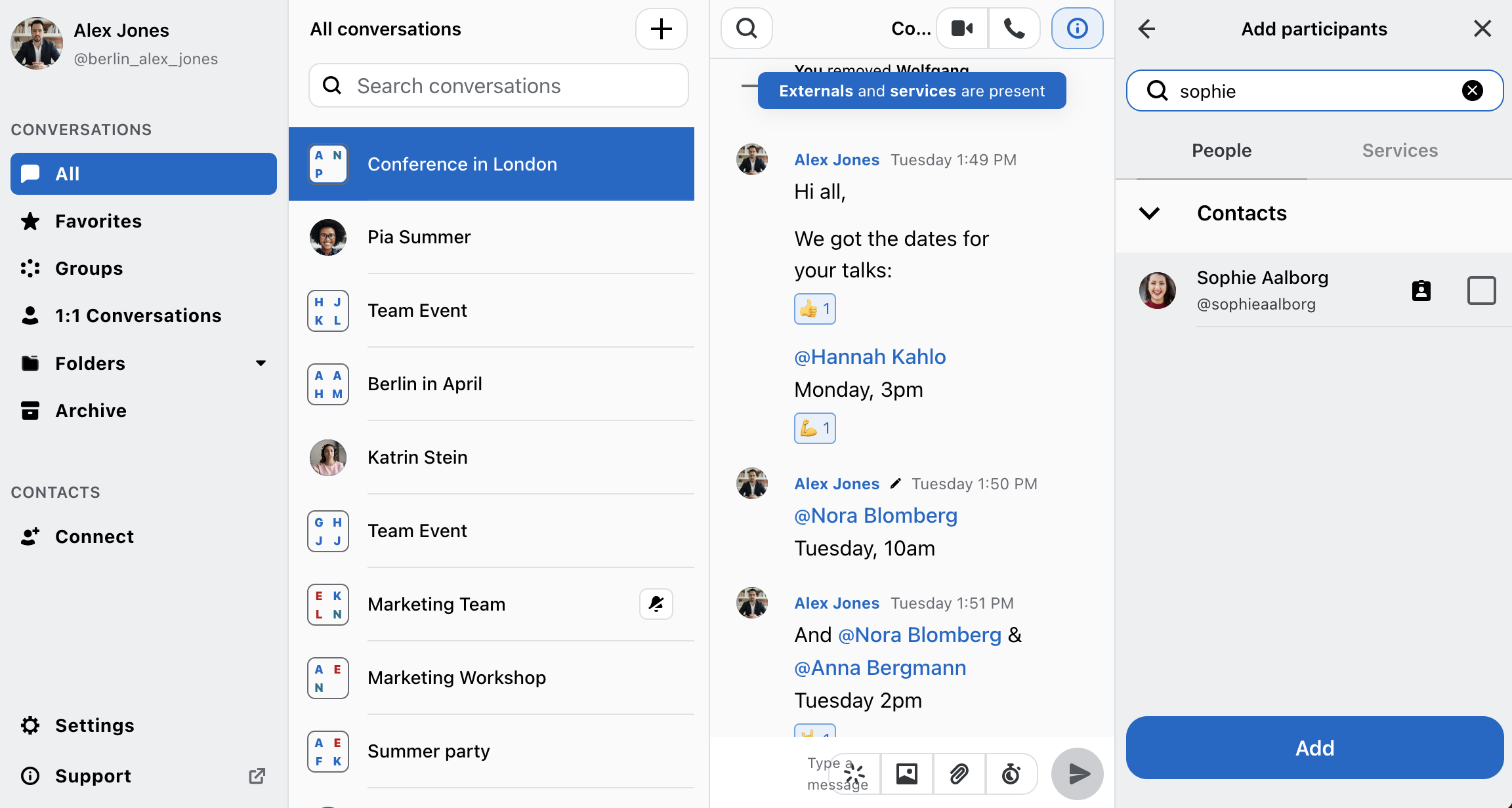

4. Unterstützt die Plattform sichere externe Zusammenarbeit?

Die Zusammenarbeit mit Partnern, Dienstleistern oder Kunden ist Alltag in vielen Unternehmen – bringt aber zusätzliche Risiken mit sich.

Gute Plattformen für sichere Unternehmenskommunikation ermöglichen kontrollierten Zugang für externe Gäste – unter Einhaltung aller geltenden Sicherheits- und Datenschutzstandards.

Achten Sie auf Features wie:

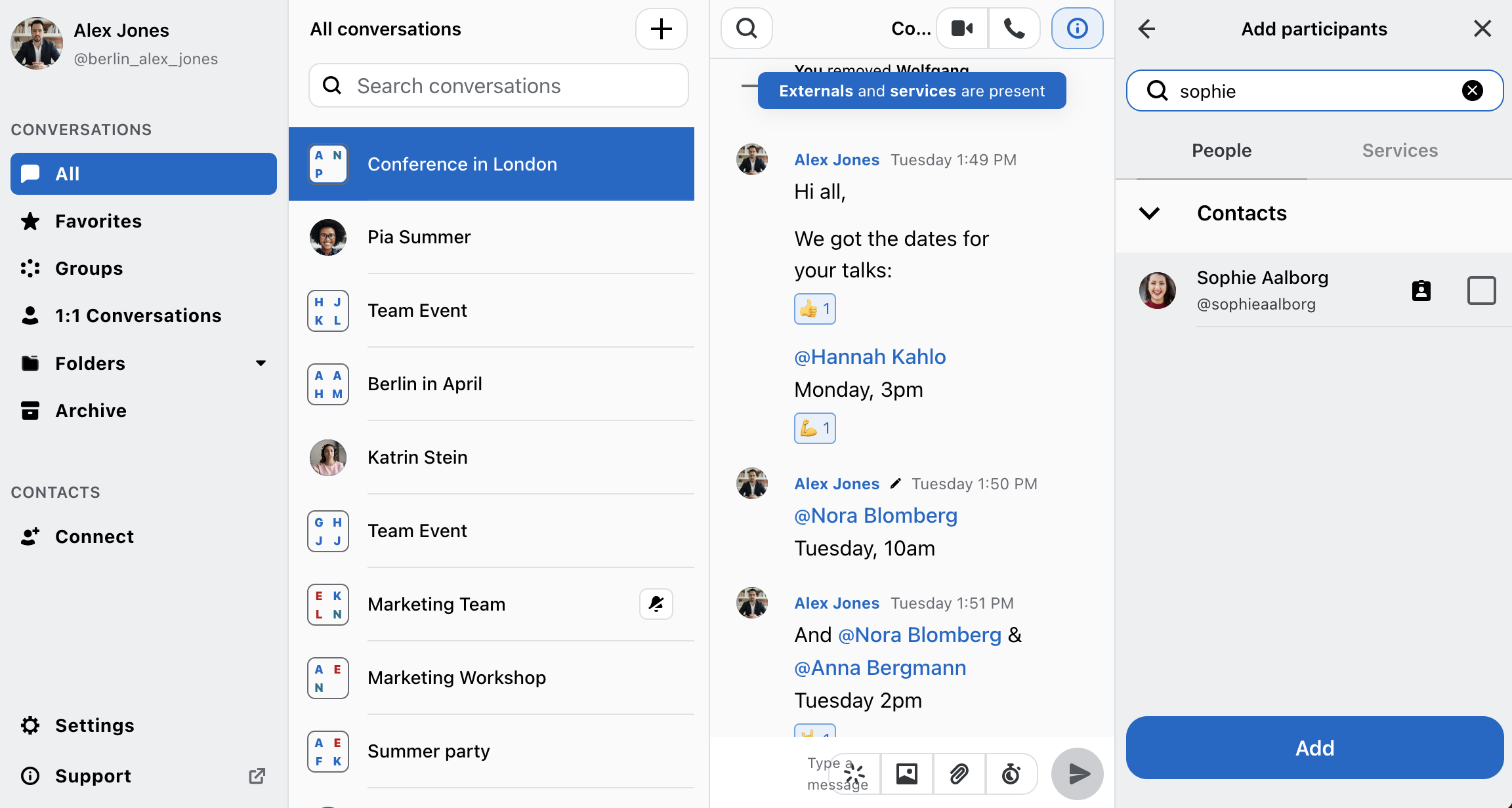

5. Ist die Plattform einfach zu bedienen – trotz hoher Sicherheit?

Selbst die sicherste Lösung läuft ins Leere, wenn Anwender sie nicht akzeptieren. Wenn eine Plattform kompliziert ist, steigt die Gefahr von gefährlichen Umgehungslösungen (Stichwort: Schatten-IT).

Setzen Sie auf Tools, bei denen Sicherheit im Hintergrund wirkt – mit Features wie:

- **intuitive Benutzeroberflächen**

- **schnelles Onboarding ohne technischen Schulungsbedarf**

- **automatisch aktive Sicherheitsmechanismen**

So wird Sicherheit nicht nur eingehalten – sondern auch geschätzt.

Fazit: So treffen Sie eine fundierte Entscheidung für sichere digitale Zusammenarbeit

Die Entscheidung für eine sichere Plattform für Unternehmenskommunikation erfordert mehr als nur ein paar technische Checklistenpunkte. Wichtig ist eine Lösung, die Sicherheit, Compliance, Benutzerfreundlichkeit und flexible Zusammenarbeit gleichermaßen erfüllt.

Die fünf Fragen in diesem Leitfaden helfen dabei, Systeme mit versteckten Risiken zu identifizieren – und durchdachte Lösungen wie Wire als ernsthafte Alternative in Betracht zu ziehen.

Wenn Sie eine Plattform suchen, die kompromisslose Sicherheit mit einfacher Benutzerführung kombiniert, sehen Sie sich an, wie Wire Sie unterstützen kann.